Der Aufstieg der Webtechnologien eröffnete neue Möglichkeiten im Internet. Mit der Einführung neuer APIs und der Unterstützung bestimmter Funktionen wurden die Browser leistungsfähiger.

Ein neuer Angriff namens MarioNET, der von den Forschern entdeckt wurde, zeigt, dass APIs auch missbraucht werden können, wenn keine angemessenen Sicherheitsvorkehrungen getroffen wurden (was derzeit der Fall ist).

Der Angriff stützt sich auf vorhandene HTML5-APIs, die von allen modernen Webbrowsern unterstützt werden. Es erfordert keine Installation von Software oder Benutzerinteraktion und bleibt auch dann bestehen, wenn der Benutzer die Webseite verlässt, von der der Angriff ausgeht.

Der Angreifer kann die Ressourcen des Computers für alle Arten von Aktivitäten missbrauchen, einschließlich DDOS-Angriffen, Crypto-Mining-Vorgängen oder dem Knacken von Passwörtern.

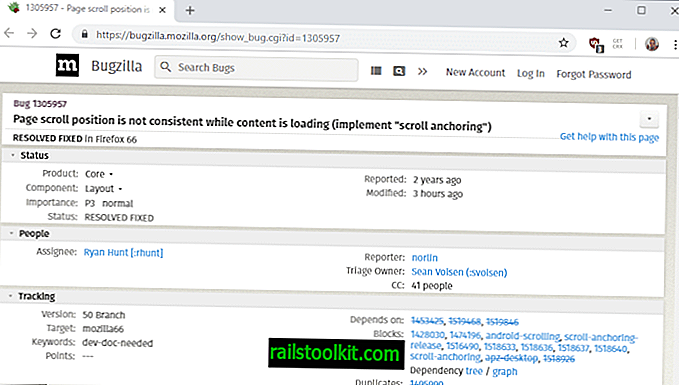

Update : Hier finden Sie eine kritische Stimme, die gegen das im Forschungsbericht beschriebene Szenario spricht. Der Hauptkritikpunkt ist, dass die Angriffsmethode auf einer Funktion namens PeriodicSync beruht und an dieser Stelle in keiner Spezifikation enthalten ist. Ende

MarioNET verwendet Service Worker, Skripte, die separat von besuchten Webseiten und im Hintergrund ausgeführt werden. Die Hauptidee von Service Workers besteht darin, bestimmte Berechnungen in einen separaten Thread zu verschieben, damit die App oder Webseite, mit der der Benutzer interagiert, nicht blockiert oder verlangsamt wird.

Der Lebenszyklus von Servicemitarbeitern ist völlig unabhängig von der Seite, auf der sie erstellt wurden. Servicemitarbeiter haben keinen Zugriff auf das DOM (Document Object Model) der Variablen und Funktionen der Webseite und der übergeordneten Seite.

Durch die Verwendung von Service Workern wird das System von der ursprünglichen Website isoliert, der Angreifer behält die permanente Kontrolle und kann nur schwer erkennen, was gerade vor sich geht.

Insbesondere erfüllt unser System drei wichtige Ziele:

(i) Isolierung von der besuchten Website, um eine genaue Kontrolle der genutzten Ressourcen zu ermöglichen; (ii) Beharrlichkeit, indem der Betrieb im Hintergrund auch nach dem Schließen der übergeordneten Registerkarte ununterbrochen fortgesetzt wird; und (iii) Ausweichmanöver, um die Erkennung durch Browsererweiterungen zu vermeiden, die versuchen, die Aktivität der Webseite oder die ausgehende Kommunikation zu überwachen.

MarioNET registriert einen Servicemitarbeiter, wenn ein Benutzer eine Webseite besucht, von der Angriffe ausgehen können. Die Möglichkeit, den Angriff zu verbreiten, besteht darin, schädliche Websites zu erstellen, Websites zu hacken oder Werbung zu verwenden.

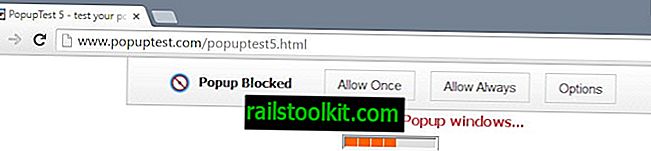

Browser bieten Benutzern nur wenige Informationen zu Service Workern. Tatsächlich heben Browser die Erstellung neuer Servicemitarbeiter auf Websites für Benutzer nicht hervor. Es gibt keine Warnung, keine Eingabeaufforderung und nicht einmal eine Option zum Anzeigen einer Eingabeaufforderung, um Benutzererlaubnis einzuholen, wenn Servicemitarbeiter erstellt werden.

Die einzige Anfrage, die die Existenz des Servicemitarbeiters aufdeckt, ist die erste GET-Anfrage zum Zeitpunkt des ersten Website-Besuchs des Benutzers, wenn der Servicemitarbeiter zum ersten Mal registriert wird. Während dieser GET-Anforderung kann eine Überwachungserweiterung den Inhalt des Servicemitarbeiters beobachten, es wird jedoch weiterhin kein verdächtiger Code beobachtet - der Code, der die böswilligen Aufgaben ausführt, wird dem Servanten erst nach seiner ersten Kommunikation mit dem Puppenspieler und übermittelt Diese Kommunikation ist vor Browsererweiterungen verborgen

Was MarioNET besonders beunruhigt, ist, dass es weiterhin im Hintergrund ausgeführt wird, nachdem der Benutzer die Website geschlossen hat, von der der Angriff ausging. Die Steuerung endet, wenn der Webbrowser geschlossen wird. Die Forscher haben einen Weg gefunden, dies ebenfalls zu überwinden, aber es erfordert eine Benutzerinteraktion, da hierfür die Web-Push-API verwendet wird.

Schutz

Die meisten modernen Browser bieten Optionen zum Anzeigen vorhandener Service-Worker. Firefox-Benutzer können about: serviceworkers oder about: debugging # workers laden und Chrome-Benutzer können chrome: // serviceworker-internals / dazu laden.

Sie können die Registrierung eines Servicemitarbeiters mithilfe der auf diesen Seiten bereitgestellten Funktionen aufheben. Firefox-Benutzer können Service Worker außerdem komplett deaktivieren.

Beachten Sie, dass dies die Funktionalität von Websites beeinträchtigen kann, die sie zu legitimen Zwecken verwenden. Sie müssen die Einstellung dom.serviceWorkers.enabled für about: config auf false setzen.

Einige Browsererweiterungen, z. B. Service Worker Detector für Chrome und Firefox, benachrichtigen Benutzer, wenn eine Webseite einen Service Worker registriert.

Jetzt Sie : Sollten Browserentwickler zusätzliche Sicherheitsmaßnahmen implementieren? (über ZDNet)